Протоколы безопасности Wi-Fi являются одним из важных аспектов при настройке сетей Wi-Fi. От выбора протокола безопасности зависит степень защиты вашей сети от несанкционированного доступа. В настоящее время наиболее распространенными протоколами безопасности являются WEP, WPA и WPA2.

Протокол WEP (Wired Equivalent Privacy), появившийся в 1999 году, считается устаревшим и небезопасным. Он использует 40-битную или 104-битную систему шифрования, которая является уязвимой для атак. Злоумышленники могут легко проникнуть в сеть, подбирая ключи, так как WEP использует статический ключ шифрования.

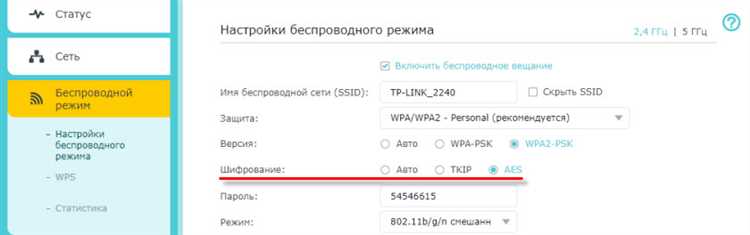

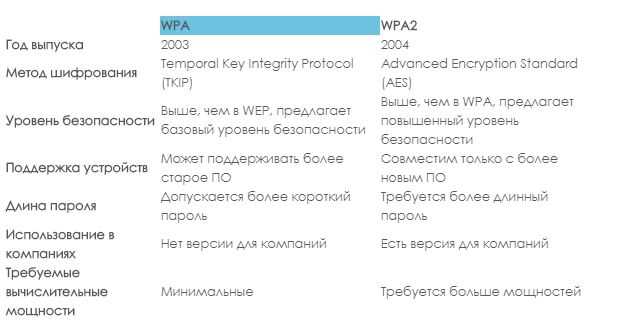

Более современным протоколом безопасности является WPA (Wi-Fi Protected Access), представленный в 2003 году. Он использует протокол TKIP (Temporal Key Integrity Protocol), который обеспечивает более надежную защиту сети. WPA также поддерживает динамическое обновление ключей шифрования, что делает его более устойчивым к атакам. Тем не менее, WPA все еще может быть уязвим к атакам на словарные пароли.

Наиболее надежным и современным протоколом безопасности Wi-Fi является WPA2, который был представлен в 2004 году. WPA2 использует сильный алгоритм шифрования AES (Advanced Encryption Standard) и поддерживает более безопасные методы аутентификации, такие как EAP-TLS (Extensible Authentication Protocol-Transport Layer Security). Пока WPA2 остается хорошим выбором для обеспечения безопасности Wi-Fi сети, следует отметить, что в некоторых случаях он также может быть уязвим к атаке на словарные пароли.

- Протоколы WEP, WPA и WPA2 — что выбрать?

- Протокол WEP — обзор и особенности

- Уязвимости протокола WEP

- Ограничения протокола WEP

- Протокол WPA — преимущества и недостатки

- Улучшенная безопасность протокола WPA

- Совместимость протокола WPA

- Протокол WPA2 — надежность и распространенность

- Преимущества протокола WPA2 по сравнению с WPA

Протоколы WEP, WPA и WPA2 — что выбрать?

WEP (Wired Equivalent Privacy)

WEP является старым и наименее безопасным протоколом из представленных. Хотя он может предоставить базовую защиту для вашей Wi-Fi сети, его легко взломать с помощью специальных инструментов. Поэтому рекомендуется избегать использования WEP протокола в современных Wi-Fi сетях, если только у вас нет других вариантов.

WPA (Wi-Fi Protected Access)

WPA был создан как более безопасная альтернатива WEP протоколу. Он предлагает улучшенные функции шифрования и авторизации, что делает его более надежным. Однако, он все еще может быть скомпрометирован, особенно если используются слабые пароли или уязвимые методы аутентификации. Если вы имеете возможность, рекомендуется использовать следующий протокол.

WPA2 (Wi-Fi Protected Access 2)

WPA2 — самый безопасный протокол, доступный на сегодняшний день. Он требует использования более надежных алгоритмов шифрования (например, AES) и предоставляет дополнительные механизмы защиты Wi-Fi сети. WPA2 считается стандартом безопасности для большинства Wi-Fi сетей, и его использование сильно рекомендуется.

Протокол WEP — обзор и особенности

Основная задача WEP заключается в защите данных, передаваемых между беспроводными устройствами, от несанкционированного доступа. Протокол WEP использует симметричное шифрование для защиты информации, используя общий ключ шифрования для всех устройств в сети.

Однако протокол WEP имеет несколько серьезных недостатков, которые привели к его устареванию и замене другими безопасными протоколами, такими как WPA и WPA2:

- Уязвимость к атакам: WEP легко взламывается с использованием различных методов, таких как атака перебором и атака на словарь паролей. Это позволяет злоумышленникам получить доступ к защищенным данным.

- Ограниченное пространство ключей: WEP использует 24-битный инициализационный вектор (IV) и 40-битное шифрование, что создает малое пространство ключей и делает его легче податливым к атакам.

- Отсутствие аутентификации клиента: WEP не имеет надежной системы аутентификации клиентов, что делает его подверженным к атакам «подделки MAC-адреса».

- Отсутствие динамической смены ключей: WEP не предоставляет механизма автоматической смены ключей шифрования, что делает его менее безопасным для длительного использования.

В результате всех этих ограничений и уязвимостей, протокол WEP считается устаревшим и небезопасным для использования. Рекомендуется использование более современных протоколов безопасности Wi-Fi, таких как WPA или WPA2, для обеспечения надежной защиты данных в беспроводных сетях.

Уязвимости протокола WEP

Протокол WEP (Wired Equivalent Privacy) был первым популярным протоколом защиты Wi-Fi сетей, однако с течением времени его уязвимости стали известны и широко используемы злоумышленниками.

Одна из основных уязвимостей протокола WEP заключается в использовании слабого алгоритма шифрования. WEP использует RC4 для шифрования данных, но при верных настройках и для определенного объема передаваемых данных, ключ WEP становится предсказуемым и может быть легко взломан. Криптоаналитические атаки, такие как атака Флойда-Стиглица и атака Шидо-Хаши, позволяют злоумышленникам взламывать ключи WEP и получать доступ к защищенным Wi-Fi сетям.

Кроме того, протокол WEP имеет слабый механизм аутентификации. В частности, WEP использует статический ключ, который редко меняется и может быть легко скомпрометирован. Злоумышленник, перехвативший данные аутентификации, может легко подключиться к защищенной Wi-Fi сети.

Другой уязвимостью протокола WEP является использование одного и того же ключа для всех устройств, подключенных к Wi-Fi сети. Это означает, что если злоумышленник взломает ключ одного устройства, он получит доступ ко всем устройствам в сети. Это создает потенциальную возможность для кражи информации и несанкционированного доступа к личным данным.

Учитывая все эти уязвимости, протокол WEP не рекомендуется к использованию для защиты Wi-Fi сетей. Рекомендуется использовать более безопасные протоколы, такие как WPA или WPA2, которые предлагают более сильное шифрование и улучшенные механизмы аутентификации.

Однако, если вам необходимо поддерживать сеть, которая использует протокол WEP, рекомендуется следовать ряду мер по усилению безопасности, таких как регулярное изменение ключа WEP, использование более длинных ключей и совместное использование WEP с другими методами защиты.

Ограничения протокола WEP

- Слабая безопасность: WEP использует 40- или 104-битные ключи, которые легко можно взломать с помощью специализированных программ. Это связано с использованием слабого алгоритма шифрования и ошибками в его реализации.

- Отсутствие аутентификации: Протокол WEP не предоставляет никаких механизмов аутентификации клиента. Это означает, что любой компьютер в зоне действия сети может подключиться к ней, что делает ее уязвимой для несанкционированного доступа.

- Сложность управления ключами: Пользователям требуется вручную вводить ключи на каждом устройстве, подключенном к сети. Это очень неудобно и затратно в условиях, когда в сети присутствует большое количество устройств.

- Проводная эквивалентность: WEP был разработан с целью обеспечения уровня безопасности, сравнимого с проводными сетями. Однако, эту цель удалось достигнуть только частично, и протокол WEP не обеспечивает такого же уровня безопасности, как у проводных сетей.

- Отсутствие поддержки новых технологий: Протокол WEP был разработан в 1999 году и не предусматривает поддержку новых технологий и функций, которые появились в последующие годы. Это делает его устаревшим и неподходящим для использования в современных обстановках.

В связи с этим, рекомендуется использовать более современные и безопасные протоколы, такие как WPA (Wi-Fi Protected Access) или WPA2, которые обладают продвинутыми механизмами шифрования и аутентификации.

Протокол WPA — преимущества и недостатки

Преимущества:

- Улучшенные механизмы шифрования: WPA использует протокол TKIP (Temporal Key Integrity Protocol), которому удалось исправить проблемы, связанные с уязвимостями WEP. TKIP генерирует временные ключи шифрования для каждой передачи данных, что делает декодирование зашифрованного трафика гораздо сложнее для злоумышленников.

- Аутентификация: WPA предлагает более сильную систему аутентификации, чем WEP. Это включает индивидуальные и общие ключи шифрования, WPA-профили и протокол рукопожатия с использованием предварительно распределенных ключей (PSK).

- Повышенная безопасность: у WPA большая степень защиты от атак перебора паролей и снижение риска взлома вашей беспроводной сети. Это делает ее более надежной для защиты вашей частной информации и данных.

Недостатки:

- Обратная совместимость: старые устройства, не поддерживающие WPA, не смогут подключиться к сети, защищенной этим протоколом. Это может ограничить возможность использования определенных устройств в вашей сети.

- Производительность: в некоторых случаях, использование WPA может негативно сказываться на скорости передачи данных в беспроводной сети из-за дополнительной нагрузки на процессоры устройств.

- Сложность настройки: настройка WPA может быть сложнее, чем настройка WEP, особенно для неопытных пользователей. Необходимо правильно настроить безопасный пароль и другие параметры для обеспечения безопасности сети.

В итоге, WPA является значительным улучшением по сравнению с WEP, предлагая более сильное шифрование и возможности аутентификации. Однако, у него есть некоторые недостатки, которые стоит учитывать при выборе наиболее подходящего протокола для вашей беспроводной сети.

Улучшенная безопасность протокола WPA

Улучшение безопасности протокола WPA состоит из нескольких основных компонентов:

- Шифрование с использованием TKIP: Для защиты передаваемых данных протокол WPA использует временные ключи целостности (TKIP), которые обеспечивают шифрование сообщений и защиту от их перехвата или модификации. Таким образом, протокол WPA обеспечивает более надежную защиту данных, чем уязвимый протокол WEP.

- Аутентификация с использованием IEEE 802.1X: Протокол WPA поддерживает использование стандарта аутентификации 802.1X, который позволяет клиентам подключаться к беспроводной сети только после проверки их учетных данных, таких как имя пользователя и пароль, с помощью сервера аутентификации. Это предотвращает несанкционированный доступ к сети и обеспечивает более высокий уровень безопасности.

- Ключевое управление: Протокол WPA включает в себя механизмы управления ключами, которые обновляют ключи шифрования на регулярной основе. Это делает их менее подверженными к атакам и обеспечивает более надежную защиту данных.

- Поддержка дополнительных методов аутентификации: Протокол WPA позволяет использовать не только пароли для аутентификации клиентов, но и другие методы, такие как сертификаты или аппаратные ключи, что повышает безопасность сети и предотвращает несанкционированный доступ.

В целом, улучшенная безопасность протокола WPA делает его гораздо более надежным и безопасным выбором по сравнению с уязвимым протоколом WEP. Использование протокола WPA2, который является его последней версией, еще более повышает уровень безопасности сети и рекомендуется для использования в беспроводных сетях.

Совместимость протокола WPA

Совместимость протокола WPA является одним из ключевых преимуществ данного стандарта. Он совместим со множеством устройств, включая беспроводные маршрутизаторы, точки доступа, ноутбуки, смартфоны и планшеты.

Одним из основных преимуществ использования протокола WPA является возможность его плавного перехода с устаревшего протокола WEP. Это означает, что существующие устройства, поддерживающие WEP, могут быть обновлены для поддержки WPA без необходимости замены оборудования.

Стандарт WPA также поддерживает различные методы аутентификации, такие как WPA-Personal и WPA-Enterprise, что позволяет использовать его как для домашних сетей, так и для корпоративных сетей.

Совместимость протокола WPA обеспечивает надежную безопасность без ограничений в выборе устройств и оборудования. Поэтому использование протокола WPA рекомендуется для всех пользователей беспроводных сетей, желающих сохранить свою конфиденциальность и обеспечить защиту своих данных.

Протокол WPA2 — надежность и распространенность

Одним из основных преимуществ WPA2 является использование алгоритма AES (Advanced Encryption Standard), который шифрует данные, передаваемые по сети. Этот алгоритм считается одним из наиболее надежных и широко используется во многих областях информационной безопасности.

В отличие от устаревшего протокола WEP, который считается небезопасным и легко взламываемым, WPA2 использует более сложные алгоритмы шифрования, что делает его намного более стойким к атакам злоумышленников.

Протокол WPA2 также обеспечивает возможность использования различных методов аутентификации, включая пароли или аутентификацию с использованием сертификатов. Это позволяет более гибко настроить безопасность Wi-Fi сети под различные потребности организации или пользователя.

WPA2 является также наиболее распространенным протоколом в настоящее время. Практически все Wi-Fi устройства поддерживают WPA2, что позволяет использовать его в широком спектре сетевого оборудования.

- WPA2 обеспечивает надежную защиту Wi-Fi сетей

- Использует алгоритм шифрования AES

- Более стойкий к атакам злоумышленников по сравнению с WEP

- Поддерживает различные методы аутентификации

- Широко поддерживается всеми Wi-Fi устройствами

Преимущества протокола WPA2 по сравнению с WPA

- Улучшенное шифрование: WPA2 использует более современный и надежный алгоритм шифрования AES (Advanced Encryption Standard), который обеспечивает более высокую степень защиты данных. В отличие от WPA, который может использовать как AES, так и TKIP (Temporal Key Integrity Protocol), WPA2 обязательно использует AES, что делает его более прочным перед атаками.

- Защита от взлома пароля: WPA2 включает в себя функцию, называемую WPA2-PSK (Pre-Shared Key), которая предотвращает несанкционированный доступ к сети путем шифрования пароля. Это делает его более защищенным от попыток взлома пароля, чем WPA.

- Протокол RADIUS: WPA2 поддерживает использование протокола RADIUS (Remote Authentication Dial-In User Service), который позволяет централизованно управлять аутентификацией и авторизацией пользователей, обеспечивая более высокий уровень безопасности в больших корпоративных сетях.

- Обратная совместимость: WPA2 совместим с устройствами, предназначенными для работы с WPA. Это означает, что если ваше устройство поддерживает только WPA, оно все равно сможет подключиться к сети, использующей WPA2. Это обеспечивает гибкость при использовании старых устройств.

- Строгая аутентификация: WPA2 предлагает улучшенные алгоритмы аутентификации, включая 802.1X, что делает его более сложным для взлома и подделки аутентификационной информации.

В целом, протокол WPA2 является более безопасным и надежным выбором по сравнению с WPA. С его помощью можно обеспечить более высокий уровень защиты WiFi-сети и предотвратить несанкционированный доступ к ней.