В современном информационном обществе кибератаки, сетевые атаки, угрозы и уязвимости стали неотъемлемой частью нашей жизни. С каждым днем становится все сложнее сохранить конфиденциальность и безопасность данных. Киберпреступники постоянно разрабатывают новые методы атак и активно проникают в сети компаний и пользователей. Однако, с надлежащими знаниями и мерами предосторожности, мы можем снизить риски и ослабить последствия таких атак.

Важно отметить, что угрозы и уязвимости сетевой безопасности могут иметь различные формы и причины возникновения. Кибератаки могут быть направлены на воровство личных данных, вымогательство или шпионаж, а также нарушение работы сетевых систем. Некорректная конфигурация системы, устаревшее программное обеспечение, слабые пароли и невероятная небрежность пользователей могут послужить причиной возникновения уязвимостей в сети.

Как снизить риски и ослабить последствия кибератак и сетевых атак? Во-первых, следует установить надежную систему защиты, которая включает в себя фаерволы, антивирусное программное обеспечение и систему контроля доступа. Такая система позволит заблокировать большинство угроз извне. Важно также регулярно обновлять программное обеспечение и операционную систему, чтобы защититься от новых уязвимостей, которые могут использоваться киберпреступниками для вторжения.

Кибератаки и сетевые атаки: важность безопасности

В современном информационном обществе кибератаки и сетевые атаки стали серьезной угрозой для всех участников сети. Каждый день миллионы компьютеров и устройств подвергаются атакам хакеров, вредоносного программного обеспечения и других киберугроз, которые могут привести к серьезным последствиям.

Понимание важности безопасности в сети стало критически важным для организаций и частных лиц. Несоблюдение соответствующих мер безопасности может привести к краже конфиденциальной информации, нарушению работы систем, утечке персональных данных и другим негативным последствиям.

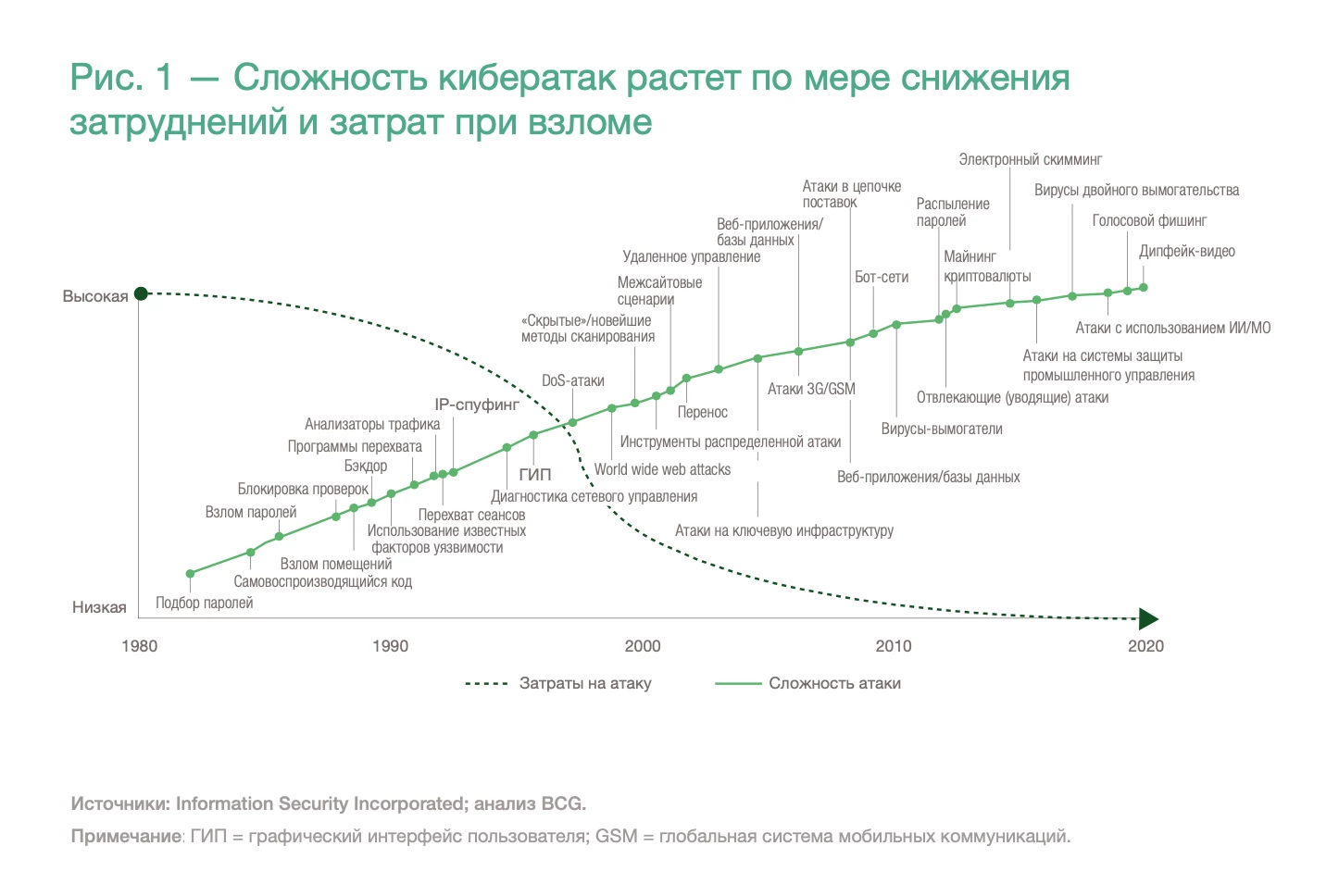

Одним из ключевых аспектов обеспечения безопасности в сети является осведомленность о существующих угрозах и уязвимостях. Киберпреступники постоянно совершенствуют свои методы, поэтому необходимо постоянно обновлять свои знания и навыки в области кибербезопасности.

Помимо обновления знаний, важно также применять соответствующие меры безопасности. Это может включать в себя установку антивирусного программного обеспечения, использование сильных паролей, регулярное обновление программ и операционных систем, установку брандмауэра и т.д. Важно также обучать пользователей основным правилам безопасности в сети и проводить регулярные тренинги и тестирование уязвимостей.

Правильная защита от кибератак и сетевых атак требует интегрированного подхода, который включает в себя технические, организационные и образовательные меры. Необходимо создать культуру безопасности, в которой каждый участник сети понимает важность безопасности и принимает активное участие в защите своих данных и систем.

Итак, кибератаки и сетевые атаки представляют серьезную угрозу в современном информационном обществе. Однако, правильная организация безопасности и применение соответствующих мер позволяют минимизировать риски и снизить последствия таких атак.

Злоумышленники и их методы

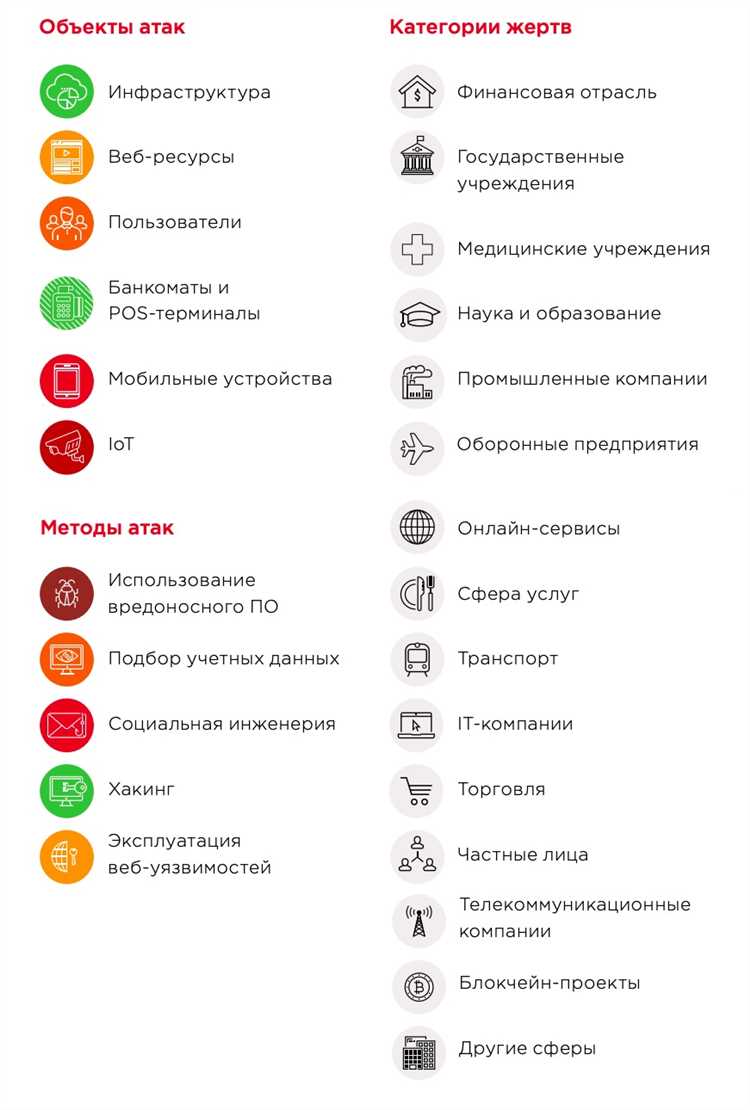

В мире компьютерных технологий существует множество злоумышленников, которые постоянно совершают сетевые атаки и кибератаки на различные системы. У них есть различные цели и методы действий, и знание о них может помочь защитить себя и свои данные.

Вот некоторые из наиболее распространенных типов злоумышленников:

- Хакеры: Это компьютерные специалисты, которые имеют глубокие знания о системах и сетях. Они могут использовать различные методы, чтобы получить несанкционированный доступ к системам, украсть информацию или причинить вред.

- Фишингеры: Эти злоумышленники используют социальную инженерию для обмана пользователей и получения их конфиденциальной информации, такой как пароли, номера банковских карт и т. д. Они создают поддельные веб-сайты или отправляют мошеннические электронные письма, чтобы убедить пользователей раскрыть свои личные данные.

- Вирусы и вредоносные программы: Это программные коды, созданные злоумышленниками, которые способны нанести ущерб компьютерам и сетям. Вирусы могут перехватывать конфиденциальную информацию, уничтожать данные, блокировать доступ к системам и т. д.

- Боты: Это программные коды, которые могут управлять удаленным компьютером без ведома его владельца. Злоумышленники могут использовать ботов для массовых кибератак, таких как DDoS-атаки, когда они одновременно атакуют одну систему с множества компьютеров.

Это только некоторые из широкого спектра методов, которые используют злоумышленники. Чтобы защитить себя и свои данные, необходимо быть внимательными, сокращать риски и применять меры безопасности, такие как использование сильных паролей, регулярное обновление программного обеспечения и осторожное отношение к подозрительным ссылкам и вложениям в электронной почте.

Фишинг: ловушка для пользователей

Под видом официальных, доверенных и знакомых организаций злоумышленники создают ложные веб-сайты, электронные письма или сообщения, в которых просят пользователей предоставить свои личные данные, такие как логины, пароли, номера банковских карт и другую конфиденциальную информацию.

Целью фишинг-атаки является получение доступа к личным и финансовым данным пользователей, а также использование этой информации в коммерческих или преступных целях.

Часто фишинг-сообщения могут быть настолько правдоподобными, что пользователь может не заметить подвоха и довериться инициатору атаки.

Пользователи должны быть особенно бдительными в отношении подозрительных ссылок, запросов на предоставление личных данных и писем, запрашивающих финансовую информацию.

Информирование и обучение пользователей основам кибербезопасности является одним из наиболее эффективных методов борьбы с фишингом и защиты от этой угрозы.

ДДоС-атаки: перегрузка сетей

Для организаций и предпринимателей в настоящее время все больше угроз представляют ДДоС-атаки. Они могут стать серьезным препятствием для нормального функционирования веб-ресурсов и даже привести к полной недоступности сайта.

ДДоС-атака – это специально организованное использование большого количества устройств для перегрузки сети или целевого сервера. Главная цель атаки – создать такой объем данных и запросов, который сервер не сможет обработать, что приведет к его перегрузке и отказу в обслуживании. Очень часто такие атаки используются для шантажа с целью получения денежного выкупа.

Для предотвращения ДДоС-атак и снижения рисков следует применять ряд основных рекомендаций. Во-первых, целесообразно улучшить аппаратную и программную инфраструктуру, чтобы повысить производительность и отказоустойчивость систем. Во-вторых, рекомендуется настроить брандмауэры и системы безопасности для раннего обнаружения и блокирования подозрительного трафика. В-третьих, важно иметь согласованный и протоколированный план действий в случае атаки, чтобы быстро реагировать и минимизировать ущерб.

Ниже приведены некоторые известные типы ДДоС-атак:

- UDP-флуд: атака, основанная на доставке большого количества UDP-пакетов на целевой сервер, что приводит к его перегрузке и недоступности.

- ICMP-атака: атака, опирающаяся на использование пакетов ICMP (Internet Control Message Protocol), чтобы создать большую нагрузку на сеть или сервер.

- Синтаксическая атака: атака, основанная на отправке специально сформированных запросов, которые требуют большого количества ресурсов для обработки.

- HTTP-атака: атака, при которой злоумышленник использует множество HTTP-запросов для перегрузки сервера и создания недоступности.

ДДоС-атаки могут привести к значительным финансовым и репутационным потерям для организаций, поэтому важно вовремя принимать меры для защиты сети и минимизации угроз. Следуя рекомендациям по улучшению безопасности и разработке планов действий в случае атаки, организации могут существенно снизить риски и ослабить последствия ДДоС-атак.

Вредоносное ПО: угроза на компьютере

Вредоносное ПО – это программное обеспечение, созданное злоумышленниками с целью нанести вред компьютеру и его пользователю. Такие программы могут проникнуть на компьютер различными способами: через поддельные вложения в электронных письмах, через загрузку файлов из ненадежных источников или путем посещения вредоносных веб-сайтов.

Последствия воздействия вредоносного ПО могут быть серьезными. Оно может например украсть личные данные, пароли или банковские реквизиты, заблокировать доступ к компьютеру и требовать выкуп для его разблокировки или использовать компьютер в качестве узла для проведения других кибератак.

Однако, соблюдение некоторых мер предосторожности может помочь минимизировать риски от воздействия вредоносного ПО. Важно регулярно обновлять все программы и операционную систему на компьютере, чтобы исправить известные уязвимости. Также следует быть осторожным при открытии вложений в электронных письмах или загрузке файлов из ненадежных источников. Установка антивирусного программного обеспечения и запуск его регулярных сканирований также может помочь выявить и удалить вредоносное ПО.

Вредоносное ПО представляет серьезную угрозу для безопасности компьютера и личных данных пользователей. Однако, соблюдение базовых мер предосторожности и использование соответствующего программного обеспечения позволяет снизить риски и защититься от этой угрозы.

Крупные утечки данных и последствия

Последствия крупных утечек данных могут быть разнообразными. Во-первых, это угроза для конфиденциальности. Возможное раскрытие личных данных, таких как имена, адреса, номера телефонов или платежные данные, может привести к краже личности, финансовому мошенничеству и другим видам преступной деятельности.

Во-вторых, утечки данных могут повлечь за собой убытки для бизнесов. Когда важная информация, такая как коммерческие секреты, планы разработки или финансовая отчетность, попадает в руки конкурентов или злоумышленников, это может привести к потере конкурентных преимуществ, репутационным проблемам и значительным финансовым потерям.

Кроме того, крупные утечки данных могут иметь широкий общественный масштаб и вызывать панику. Например, утечка данных государственных организаций или крупных корпораций может привести к нарушению национальной безопасности и угрозе стабильности общества.

Борьба с крупными утечками данных является сложной задачей, требующей комплексного подхода. Компании и государственные организации должны активно работать над обеспечением безопасности своих информационных систем и обучать сотрудников правилам безопасного обращения с данными. Пользователи, в свою очередь, должны быть осведомлены о возможных угрозах и принимать меры для защиты своей личной информации.

- Постоянное обновление программного обеспечения, включая операционные системы и приложения, поможет заполнить уязвимости, через которые могут произойти утечки данных.

- Использование надежных паролей и двухфакторной аутентификации поможет предотвратить несанкционированный доступ к личной информации.

- Регулярное резервное копирование данных поможет минимизировать потери в случае утечки данных.

- Образование в области кибербезопасности становится все более важным, так как осведомленные пользователи способны эффективнее защитить себя и организации от утечек данных.

Крупные утечки данных — это реальная и серьезная угроза, с которой мы все сталкиваемся. Правильный подход к защите данных и принятие соответствующих мер поможет минимизировать риски и предотвратить серьезные последствия.

Утечки персональной информации

Чтобы защитить себя от утечки персональной информации, необходимо соблюдать определенные правила и руководствоваться bewnessмными практиками. Вот несколько важных рекомендаций, которые помогут вам снизить риски утечки персональной информации:

- Сильные пароли: Используйте длинные, уникальные пароли для каждой учетной записи, которую вы создаете. Не используйте простые или очевидные пароли, такие как дата вашего рождения или имя вашего домашнего питомца.

- Двухфакторная аутентификация: Включите двухфакторную аутентификацию для своих онлайн-счетов, где это возможно. Это добавит еще один уровень защиты и затруднит злоумышленникам доступ к вашей информации.

- Бережное обращение с личной информацией: Будьте осторожны, когда делитесь личной информацией в Интернете. Не раскрывайте свой полный адрес, номера телефонов или кредитных карт без необходимости.

- Обновление программного обеспечения: Регулярно обновляйте все программное обеспечение на своих устройствах, включая операционные системы и приложения. Обновления часто содержат исправления уязвимостей, которые могут быть использованы злоумышленниками.

Не забывайте, что защита вашей персональной информации начинается с вас самого. Важно быть внимательным и использовать здравый смысл при работе с Интернетом и обмене информацией онлайн.

Потеря бизнес-данных

Бизнес-данные включают в себя конфиденциальную информацию, такую как финансовые данные, интеллектуальную собственность, персональные данные клиентов и др. Потеря или утечка этих данных может привести к серьезным последствиям, включая финансовые мошенничества, угрозы конкурентам и нарушение законодательства о защите персональных данных.

Для предотвращения потери бизнес-данных необходимо применять комплексный подход. Во-первых, необходимо защищать данные с помощью надежных систем безопасности, включая защиту от внешних угроз, таких как вредоносные программы и хакерские атаки. Во-вторых, необходимо установить строгие политики и процедуры по управлению и защите данных, а также обучить сотрудников основам информационной безопасности.

Кроме того, необходимо регулярно проверять системы на наличие уязвимостей и обновлять их согласно рекомендациям по безопасности. Также рекомендуется регулярное создание резервных копий данных, чтобы иметь возможность восстановить информацию в случае ее потери.

Важно также отметить, что потеря бизнес-данных не всегда происходит из-за внешних атак. Внутренние угрозы, такие как небрежность сотрудников или кража данных, также могут стать причиной потери информации. Поэтому необходимо уделять внимание не только внешним, но и внутренним угрозам и принять меры по их предотвращению и выявлению.

В целом, предотвращение потери бизнес-данных требует системного и комплексного подхода. Это включает в себя технические решения, обучение сотрудников, строгую политику управления данными и регулярные проверки на уязвимости. Соблюдение этих мер позволит снизить риски и негативные последствия потери бизнес-данных и обеспечить безопасность вашего бизнеса.

Репутационный ущерб для организаций

Кибератаки и сетевые атаки могут привести к утечке конфиденциальной информации, в том числе персональных данных клиентов, финансовых данных и коммерческой информации. Это может вызвать серьезные последствия для компании, такие как падение доли на рынке, судебные искы и даже банкротство.

Потеря доверия клиентов является одним из наиболее серьезных последствий репутационного ущерба. Когда клиенты узнают, что организация не смогла защитить их данные или была подвержена атаке, они могут потерять веру в ее способность обеспечить безопасность и конфиденциальность. Это может привести к тому, что клиенты перейдут к конкурентам, что в свою очередь повредит репутацию и доходы организации.

Уязвимости в сетевой безопасности, такие как слабые пароли, необновленное программное обеспечение и отсутствие защиты от вредоносного ПО, также могут привести к утрате доверия клиентов и негативному восприятию организации. Клиенты могут считать, что организация небрежно относится к их безопасности и не предпринимает достаточных мер для защиты их данных.

Поэтому очень важно внимательно относиться к сетевой безопасности и принимать все необходимые меры для защиты от кибератак и сетевых угроз. Регулярное обновление программного обеспечения, использование сильных паролей, многофакторная аутентификация и обучение персонала о сетевой безопасности — важные шаги для снижения риска репутационного ущерба для организации.